Mật Mã Hậu Lượng Tử và Database Thông Minh: Vũ Khí Mới Cho Lập Trình Viên Hiện Đại

21 tháng 2, 2026

Mật Mã Hậu Lượng Tử và Database Thông Minh: Vũ Khí Mới Cho Lập Trình Viên Hiện Đại

Trong thế giới công nghệ không ngừng biến đổi, việc đi trước một bước không còn là lợi thế, mà là yêu cầu bắt buộc. Các mô hình bảo mật và kiến trúc cơ sở dữ liệu truyền thống đang dần bộc lộ những giới hạn trước các mối đe dọa ngày càng tinh vi và yêu cầu xử lý dữ liệu phức tạp. Bài viết này sẽ đưa bạn khám phá hai lĩnh vực tiên phong, hứa hẹn sẽ định hình lại cách chúng ta xây dựng ứng dụng an toàn và hiệu quả: Mật mã hậu lượng tử (Post-Quantum Cryptography - PQC) và một thế hệ database mới cho phép chạy logic nghiệp vụ trực tiếp bên trong lõi bằng WebAssembly (WASM).

Chúng ta sẽ cùng tìm hiểu tại sao cần phải lo lắng về máy tính lượng tử ngay từ bây giờ, và làm thế nào để tự tay kiểm chứng một kết nối an toàn hậu lượng tử. Đồng thời, chúng ta sẽ khám phá cách SurrealDB và framework Surrealism đang phá vỡ quy tắc, cho phép logic nghiệp vụ phức tạp "sống" ngay cạnh dữ liệu, mở ra những tiềm năng khổng lồ cho các ứng dụng AI và agentic.

Phần 1: Mật Mã Hậu Lượng Tử (PQC) - Xây Dựng Hàng Rào Phòng Thủ Cho Tương Lai

Máy tính lượng tử, với khả năng phá vỡ các thuật toán mã hóa kinh điển như RSA và ECC, không còn là một khái niệm khoa học viễn tưởng. Mối đe dọa này hiện hữu và cấp bách hơn chúng ta tưởng, thông qua một chiến lược tấn công đáng sợ: "Harvest Now, Decrypt Later" (Thu thập bây giờ, giải mã sau).

Mối đe dọa "Harvest Now, Decrypt Later"

Hãy tưởng tượng, tin tặc ngay hôm nay đang âm thầm ghi lại hàng terabyte dữ liệu được mã hóa của bạn—từ email, giao dịch tài chính, đến bí mật kinh doanh. Dù hiện tại chúng không thể giải mã, chúng kiên nhẫn chờ đợi. Khi một máy tính lượng tử đủ mạnh ra đời, toàn bộ kho dữ liệu đã thu thập này sẽ bị bẻ khóa. Những thông tin nhạy cảm có vòng đời bảo mật dài (dữ liệu khách hàng, hồ sơ y tế, sở hữu trí tuệ) sẽ hoàn toàn bị phơi bày.

Đây không phải là một nguy cơ xa vời. Nhận thức được điều này, các tổ chức tiêu chuẩn hóa hàng đầu thế giới đã vào cuộc. Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) vào năm 2024 đã hoàn tất các tiêu chuẩn mã hóa hậu lượng tử đầu tiên, nổi bật là FIPS 203 (ML-KEM), dựa trên thuật toán CRYSTALS-Kyber. Đây là một bước tiến quan trọng, cung cấp cho chúng ta những công cụ đã được thẩm định để bắt đầu xây dựng hệ thống phòng thủ.

Trao đổi khóa kết hợp (Hybrid Key Exchange): Bước đi thực tế

Việc chuyển đổi toàn bộ hệ thống sang PQC không thể diễn ra trong một sớm một chiều. Giải pháp thực tế và an toàn nhất hiện nay là trao đổi khóa kết hợp (Hybrid Key Exchange). Ý tưởng rất đơn giản: kết hợp một thuật toán kinh điển đã được chứng minh (như ECDHE) với một thuật toán PQC mới (như Kyber).

Trong quá trình thiết lập kết nối TLS, cả hai thuật toán sẽ cùng hoạt động để tạo ra khóa phiên. Kẻ tấn công sẽ phải bẻ gãy cả hai thuật toán mới có thể xâm nhập được. Cách tiếp cận này đảm bảo rằng ngay cả khi thuật toán PQC mới phát hiện ra lỗ hổng, kết nối của bạn vẫn được bảo vệ bởi lớp mã hóa kinh điển, và ngược lại.

Làm thế nào để kiểm chứng PQC đang hoạt động?

Lý thuyết là vậy, nhưng làm sao một lập trình viên có thể xác minh rằng ứng dụng của mình đang thực sự đàm phán một kết nối PQC kết hợp trên môi trường thực tế? Đây là lúc các công cụ chẩn đoán như pqcreader phát huy tác dụng.

pqcreader là một thư viện Python nhỏ gọn, giúp "bóc tách" thông tin của một phiên kết nối TLS được thực hiện bởi thư viện requests, cho phép bạn thấy chính xác nhóm trao đổi khóa (key exchange group) và bộ mật mã (cipher suite) đã được thống nhất.

Ví dụ kiểm tra kết nối tới một máy chủ hỗ trợ PQC:

# Cài đặt thư viện (chỉ hoạt động trên Linux với OpenSSL 3.x)

# pip install pqcreader

import requests

from pqcreader import pqcreader_request

# URL của một máy chủ thử nghiệm PQC

test_url = "https://pq.cloudflareresearch.com"

print(f"Kiểm tra kết nối tới: {test_url}")

try:

# Bọc lệnh requests.get() bằng pqcreader_request

response, tls_trace = pqcreader_request(

lambda: requests.get(test_url, timeout=10)

)

print(f"Trạng thái HTTP: {response.status_code}")

print(f"-> Nhóm trao đổi khóa đã đàm phán: {tls_trace.group}")

print(f"-> Bộ mật mã đã sử dụng: {tls_trace.cipher_suite}")

# Điều chúng ta tìm kiếm là một cái tên "hybrid"

if tls_trace.group and "kyber" in tls_trace.group.lower():

print("\n=> THÀNH CÔNG! Đã phát hiện nhóm trao đổi khóa hậu lượng tử kết hợp.")

else:

print("\n=> CẢNH BÁO: Không phát hiện nhóm trao đổi khóa hậu lượng tử.")

except Exception as e:

print(f"Đã xảy ra lỗi: {e}")

Khi chạy đoạn code trên, nếu mọi thứ được cấu hình đúng, bạn sẽ thấy ở dòng Negotiated Group một cái tên như X25519Kyber768. Đây chính là bằng chứng xác thực rằng kết nối của bạn đã sử dụng phương pháp trao đổi khóa kết hợp, kết hợp đường cong elip X25519 (kinh điển) và Kyber768 (PQC).

Phần 2: Surrealism - Khi Logic Nghiệp Vụ "Sống" Cùng Dữ Liệu

Trong kiến trúc ứng dụng truyền thống, chúng ta thường phải đối mặt với một lựa chọn khó khăn về nơi đặt logic nghiệp vụ:

- Trong Stored Procedures (SQL): Mạnh mẽ, gần dữ liệu, nhưng khó kiểm thử, khó quản lý phiên bản và thường bị giới hạn bởi ngôn ngữ SQL.

- Trong tầng ứng dụng (Application Layer): Linh hoạt, dễ kiểm thử, sử dụng ngôn ngữ lập trình hiện đại. Nhưng phải trả giá bằng độ trễ mạng, chi phí truyền dữ liệu và các vấn đề về đồng bộ.

- Trong các microservices riêng biệt: Phân tách rõ ràng, nhưng làm tăng độ phức tạp của hệ thống, đòi hỏi quản lý và giao tiếp giữa các dịch vụ.

SurrealDB, một cơ sở dữ liệu đa mô hình (multi-model database) mới nổi, đã đưa ra một giải pháp đột phá cho bài toán này với Surrealism.

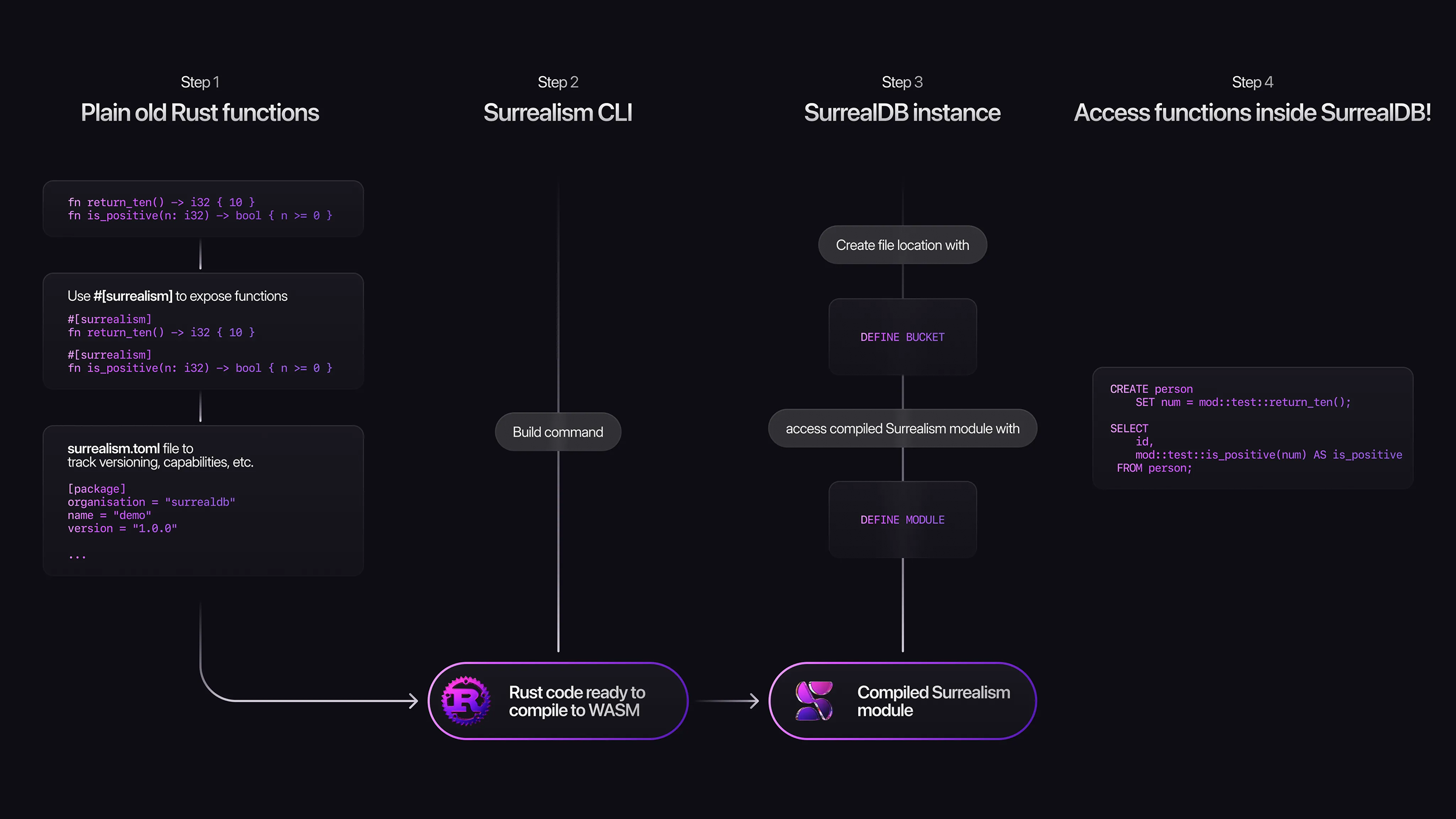

Surrealism là gì?

Surrealism là một framework mã nguồn mở cho phép bạn viết các hàm logic nghiệp vụ bằng các ngôn ngữ lập trình hiện đại như Rust (và sắp tới là JavaScript, Python), biên dịch chúng sang WebAssembly (WASM), và thực thi chúng một cách an toàn, nhanh chóng ngay bên trong lõi của SurrealDB.

Nói một cách đơn giản, bạn có thể "nhúng" các đoạn code của mình vào database. Những đoạn code này có thể làm mọi thứ, từ xác thực dữ liệu phức tạp, làm giàu dữ liệu (data enrichment), cho đến tương tác với các API bên ngoài, tất cả đều nằm trong một giao dịch (transaction) của database.

Tại sao WASM lại là chìa khóa?

WebAssembly là công nghệ nền tảng tạo nên sự kỳ diệu của Surrealism. WASM cung cấp một môi trường thực thi an toàn (sandboxed), cô lập và có hiệu năng gần như mã máy (near-native). Điều này có nghĩa là:

- An toàn: Các hàm WASM chạy trong một sandbox, không thể truy cập trái phép vào hệ thống máy chủ, đảm bảo an toàn cho cả các hệ thống đa người dùng (multi-tenant).

- Hiệu quả: Tốc độ thực thi cực nhanh, loại bỏ hoàn toàn độ trễ mạng giữa tầng ứng dụng và database cho các tác vụ xử lý dữ liệu.

- Linh hoạt: Hỗ trợ đa ngôn ngữ, cho phép lập trình viên sử dụng các công cụ, thư viện và hệ sinh thái mà họ đã quen thuộc.

Biến Database thành một Runtime Thông minh cho AI

Sức mạnh thực sự của Surrealism được bộc lộ khi kết hợp với các ứng dụng AI và agentic workflows. Thay vì kéo dữ liệu ra khỏi database để xử lý bằng các mô hình AI, bạn có thể đưa logic AI vào trong database.

Hãy xem xét một kịch bản:

- Một người dùng tải lên một tệp âm thanh vào SurrealDB.

- Một hàm Surrealism được kích hoạt tự động.

- Hàm này gọi một API chuyển đổi giọng nói thành văn bản (speech-to-text).

- Sau đó, nó tiếp tục gọi một mô hình ngôn ngữ lớn (LLM) để tóm tắt và trích xuất các thực thể quan trọng từ văn bản đó.

- Cuối cùng, tất cả kết quả (văn bản gốc, tóm tắt, các thực thể) được lưu lại vào database—tất cả diễn ra trong một giao dịch duy nhất, đảm bảo tính toàn vẹn dữ liệu.

Ví dụ một hàm Surrealism đơn giản bằng Rust:

Hãy tưởng tượng chúng ta muốn tự động chuẩn hóa và xác thực email người dùng mỗi khi một bản ghi user được tạo.

// Đây là một ví dụ minh họa về cấu trúc mã Rust cho Surrealism

// Trong một project Surrealism thực tế, bạn sẽ dùng các macro và crate do SurrealDB cung cấp.

use serde::{Deserialize, Serialize};

// Giả sử đây là struct đầu vào cho hàm của chúng ta

#[derive(Deserialize)]

struct UserInput {

email: String,

}

// Struct đầu ra

#[derive(Serialize)]

struct ValidationResult {

is_valid: bool,

normalized_email: String,

message: String,

}

// Hàm chính sẽ được biên dịch sang WASM

// Giả sử có một macro `surreal_function` để định nghĩa nó

#[surreal_function]

fn validate_user_email(input: UserInput) -> ValidationResult {

let trimmed_email = input.email.trim().to_lowercase();

if !trimmed_email.contains('@') || trimmed_email.len() < 5 {

return ValidationResult {

is_valid: false,

normalized_email: trimmed_email,

message: "Địa chỉ email không hợp lệ.".to_string(),

};

}

ValidationResult {

is_valid: true,

normalized_email: trimmed_email,

message: "Email hợp lệ.".to_string(),

}

}

Với hàm này được triển khai trong SurrealDB, bạn có thể thực thi nó trực tiếp trong một câu lệnh SurrealQL, đảm bảo mọi email trong hệ thống đều tuân thủ một định dạng chuẩn mà không cần viết logic này ở tầng ứng dụng.

Phần 3: Một Góc Nhìn Khác Về Đồng Thuận Phân Tán: Proof of Antiquity

Trong khi PQC và Surrealism đại diện cho các bước tiến trong bảo mật và xử lý dữ liệu, một lĩnh vực khác cũng đang chứng kiến sự đổi mới mạnh mẽ là cơ chế đồng thuận trong các hệ thống phi tập trung.

Lời hứa ban đầu của Satoshi Nakamoto về Bitcoin là "one-CPU-one-vote" (một CPU, một phiếu bầu). Tuy nhiên, thực tế đã chứng minh điều ngược lại. Sự trỗi dậy của GPU và sau đó là các chip chuyên dụng (ASIC) đã biến Proof-of-Work (Bằng chứng công việc) thành một cuộc chạy đua vũ trang, nơi những kẻ có phần cứng mạnh nhất sẽ chiếm ưu thế tuyệt đối. Một ASIC hiện đại có sức mạnh tương đương hàng triệu CPU, phá vỡ hoàn toàn nguyên tắc dân chủ ban đầu.

RustChain, một dự án blockchain, đã đề xuất một giải pháp độc đáo mang tên Proof of Antiquity (Bằng chứng về sự cổ xưa). Thay vì cố gắng làm cho công việc tính toán trở nên khó khăn hơn với phần cứng chuyên dụng, họ đặt ra một câu hỏi hoàn toàn khác:

"Làm thế nào để bạn chứng minh mình là một CPU vật lý, duy nhất?"

Ý tưởng cốt lõi là xác minh phần cứng, chứ không phải công việc. Proof of Antiquity không quan tâm CPU của bạn nhanh đến mức nào. Nó quan tâm đến việc xác thực rằng bạn là một CPU thực sự, và thậm chí còn trao thưởng cho những phần cứng cũ, "cổ xưa" để khuyến khích việc bảo tồn kỹ thuật số.

Để làm được điều này, họ sử dụng các kỹ thuật "lấy dấu vân tay" phần cứng tinh vi, ví dụ như:

- Clock-Skew & Oscillator Drift: Mọi bộ dao động tinh thể trên mỗi bo mạch chủ đều có những sai số thời gian cực nhỏ, không hoàn hảo. Bằng cách đo lường sự biến thiên này, hệ thống có thể phân biệt được phần cứng vật lý thật (có độ trôi tự nhiên) và một máy ảo (sử dụng đồng hồ của máy chủ, ít biến thiên hơn).

- Cache Timing Fingerprint: Đo lường độ trễ khi truy cập các cấp bộ nhớ đệm (L1, L2, L3) để tạo ra một "vân tay âm học" đặc trưng cho kiến trúc bộ nhớ của từng CPU.

Cách tiếp cận này là một ví dụ tuyệt vời về tư duy đột phá, giải quyết một vấn đề cố hữu trong không gian blockchain bằng cách thay đổi hoàn toàn luật chơi.

Kết luận

Thế giới công nghệ đang ở một bước ngoặt thú vị. Các mối đe dọa của ngày mai đòi hỏi các giải pháp phòng thủ của ngày hôm nay, và Mật mã hậu lượng tử không còn là một lựa chọn, mà là một sự chuẩn bị thiết yếu. Đồng thời, cách chúng ta tương tác với dữ liệu cũng đang được định hình lại. Các công nghệ như Surrealism đang xóa nhòa ranh giới giữa cơ sở dữ liệu và tầng ứng dụng, biến database từ một kho lưu trữ thụ động thành một runtime thông minh, sẵn sàng cho các tác vụ AI phức tạp.

Với tư cách là lập trình viên, việc nắm bắt và thử nghiệm những công nghệ mới này không chỉ giúp chúng ta xây dựng các sản phẩm tốt hơn, an toàn hơn, mà còn mở ra những chân trời mới về kiến trúc và thiết kế hệ thống. Hãy bắt đầu tìm hiểu, thử nghiệm và chuẩn bị cho làn sóng công nghệ tiếp theo.

Giải thích thuật ngữ

- Post-Quantum Cryptography (PQC): Mật mã hậu lượng tử. Các thuật toán mã hóa được thiết kế để chống lại các cuộc tấn công từ cả máy tính cổ điển và máy tính lượng tử trong tương lai.

- Harvest Now, Decrypt Later: Một chiến lược tấn công trong đó kẻ xấu thu thập dữ liệu đã được mã hóa ngay bây_giờ_ và lưu trữ nó để giải mã sau này khi họ có quyền truy cập vào một máy tính lượng tử đủ mạnh.

- NIST: Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ, một tổ chức hàng đầu thế giới về việc thiết lập các tiêu chuẩn công nghệ, bao gồm cả mã hóa.

- ML-KEM (Kyber): Một thuật toán được NIST tiêu chuẩn hóa cho cơ chế đóng gói khóa (Key Encapsulation Mechanism) hậu lượng tử, được thiết kế để thiết lập khóa bí mật an toàn.

- Hybrid Key Exchange: Trao đổi khóa kết hợp. Một phương pháp thiết lập kết nối an toàn bằng cách kết hợp cả thuật toán mã hóa cổ điển (như ECDHE) và thuật toán PQC (như Kyber) để đảm bảo an ninh ngay cả khi một trong hai bị bẻ khóa.

- WebAssembly (WASM): Một định dạng mã nhị phân di động cho các chương trình, cho phép mã được viết bằng các ngôn ngữ cấp cao như C++, Rust, Go chạy trên web và các môi trường khác với hiệu suất gần như gốc.

- Sandbox: Một môi trường thực thi bị cô lập, hạn chế quyền truy cập của mã đang chạy vào tài nguyên hệ thống, giúp tăng cường bảo mật.

- Proof-of-Work (PoW): Bằng chứng công việc. Một cơ chế đồng thuận trong blockchain (nổi tiếng nhất là Bitcoin) yêu cầu người tham gia thực hiện một công việc tính toán tốn kém để đề xuất khối mới, nhằm ngăn chặn các hành vi gian lận.

- ASIC (Application-Specific Integrated Circuit): Mạch tích hợp dành riêng cho ứng dụng. Một loại chip được thiết kế cho một mục đích cụ thể duy nhất, ví dụ như đào Bitcoin, mang lại hiệu suất vượt trội so với phần cứng đa dụng như CPU hay GPU.